Table of Contents

Encapsulation et Interconnexion de Réseaux

Introduction au Tunnel GRE

Un tunnel GRE (Generic Routing Encapsulation) est une méthode d'encapsulation qui permet de transporter divers protocoles de la couche Réseau à travers des paquets de cette même couche. Par exemple, il est possible d'encapsuler des paquets IPv6 dans des paquets IPv4, facilitant ainsi la communication entre deux réseaux IPv6 distants.

Cette technologie est largement utilisée dans les réseaux d'entreprise pour établir des connexions sécurisées et flexibles entre des sites distants.

GRE Tunnel Overview

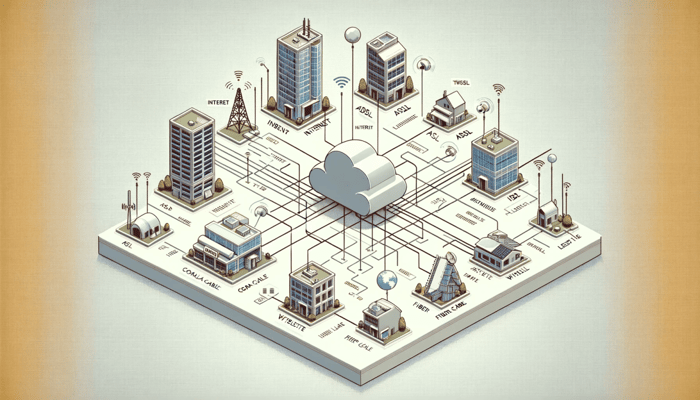

Imaginons deux réseaux privés distincts, géographiquement éloignés, que nous souhaitons interconnecter. Deux options principales se présentent :

| Option | Description | Avantages | Limites |

|---|---|---|---|

| Liaisons spécialisées | Utilisation de technologies comme MPLS ou Frame Relay proposées par les fournisseurs de télécoms | Haute performance et fiabilité, faible latence, garanties QoS | Coûteuses, déploiement plus complexe |

| Internet public | Interconnexion via l’Internet avec un réseau privé ayant généralement une seule IP publique | Économique, rapide à déployer | Performances variables, dépendance de la congestion et des politiques FAI |

Pourquoi utiliser un tunnel GRE ?

Le tunnel GRE permet de créer une liaison virtuelle spécialisée sur l’Internet public, offrant plusieurs avantages :

Indépendance vis-à-vis des opérateurs télécoms

Les organisations peuvent contrôler totalement leur infrastructure réseau et réduire les coûts.Flexibilité dans le choix des points de sortie Internet

Optimisation des performances en sélectionnant les chemins les plus efficaces et en évitant les goulets d’étranglement.Sécurisation des communications

Les données transitent de manière encapsulée et peuvent être chiffrées via IPsec, protégeant la confidentialité et l’intégrité des informations échangées.

Mise en place d’un tunnel GRE

Étapes clés :

| Étape | Action |

|---|---|

| 1 | Configuration des points de terminaison : attribuer adresses IP publiques ou noms de domaine. |

| 2 | Définition des adresses de tunnel : spécifier IP source et destination pour le routage efficace. |

| 3 | Activation du tunnel GRE : permettre le transit des paquets encapsulés. |

| 4 | Configuration de la sécurité : appliquer IPsec pour protéger les données sensibles. |

3. Sécurisation des Communications

Il offre un niveau supplémentaire de sécurité en encapsulant les données transitant entre les réseaux distants. Cela permet de protéger les informations sensibles contre les interceptions indésirables. De plus, les tunnels GRE peuvent être chiffrés à l'aide de protocoles de sécurité tels que IPsec, renforçant ainsi la confidentialité et l'intégrité des données échangées.

Mise en Place de ce Tunnel

Sa configuration implique plusieurs étapes :

1. Configuration des Points de Terminaison

Chaque point de terminaison de ce tunnel doit être configuré avec une adresse IP publique ou un nom de domaine pour permettre l'acheminement des paquets. Les adresses IP doivent être soigneusement choisies pour éviter les conflits d'adressage et assurer une connectivité transparente entre les sites distants.

2. Définition des Adresses de Tunnels

Les adresses IP source et destination des tunnels GRE doivent être spécifiées pour chaque point de terminaison afin d'établir la communication entre eux. Ces adresses doivent être configurées de manière à permettre le routage efficace du trafic à travers le tunnel, en tenant compte des sous-réseaux locaux et des chemins de routage disponibles.

3. Activation de ce Tunnel

Une fois les adresses de tunnels définies, le tunnel GRE doit être activé sur chaque point de terminaison pour permettre le transit des paquets encapsulés. Les paramètres de configuration du tunnel, tels que le mode de transmission des paquets et les options de sécurité, doivent être vérifiés et ajustés si nécessaire pour garantir un fonctionnement optimal du réseau.

Son implémentation et sa configuration

La mise en place d’un tunnel nécessite une configuration minutieuse afin d’assurer un fonctionnement optimal et sécurisé. Voici les étapes essentielles pour implémenter et configurer ce type de tunnel :

Configuration des points de terminaison

Chaque extrémité du tunnel doit être configurée avec soin. Il faut attribuer des adresses IP publiques ou des noms de domaine pour permettre la transmission des paquets encapsulés. Le choix de ces adresses est crucial pour éviter les conflits et garantir une connectivité transparente entre les sites distants.Définition des adresses de tunnel

Les adresses source et destination doivent être spécifiées pour chaque point de terminaison afin d’établir la communication. Une configuration adaptée permet un routage efficace du trafic, en tenant compte des sous-réseaux locaux et des chemins de routage disponibles.Activation du tunnel

Une fois les adresses définies, le tunnel doit être activé sur chaque extrémité pour permettre le transit des paquets. Il est également important de vérifier et d’ajuster les paramètres de configuration, tels que le mode de transmission et les options de sécurité, pour garantir un fonctionnement optimal du réseau.

4. Configuration de la Sécurité

Pour garantir la confidentialité et l'intégrité des données transitant à travers le tunnel GRE, il est recommandé d'utiliser des protocoles de sécurité tels que IPsec. Le chiffrement des données renforce la sécurité du tunnel en empêchant les interceptions non autorisées. La configuration correcte des paramètres de sécurité est donc essentielle pour protéger les communications entre les réseaux distants.

En suivant attentivement ces étapes de configuration, les organisations peuvent mettre en place des tunnels GRE fiables et sécurisés pour interconnecter leurs réseaux distants. Cette approche offre une flexibilité et une efficacité accrues, tout en garantissant la sécurité des données transitant à travers l'Internet public.

Conclusion

Le tunnel GRE offre une solution efficace et économique pour interconnecter des réseaux distants à travers l'Internet public. En surmontant les limitations des liaisons spécialisées et en offrant un contrôle accru sur les infrastructures réseau, le tunnel GRE constitue un outil précieux pour les organisations cherchant à étendre leurs réseaux de manière sécurisée et flexible. En suivant les bonnes pratiques de configuration et en mettant en place des mesures de sécurité appropriées, les entreprises peuvent tirer pleinement parti des avantages offerts par cette technologie pour répondre à leurs besoins en matière de connectivité réseau.

Suivez le parcours CCNA sur le site Formip et retrouvez tous nos cours pour réussir votre CCNA sur la chaîne YouTube de Formip.

Pour approfondir vos connaissances sur les méthodes d’interconnexion de réseaux à travers des tunnels, découvrez notre guide sur le Protocole PPPoE (tunnel de niveau 2 entre deux routeurs) et apprenez à configurer des tunnels sécurisés entre deux routeurs.

FAQs

Qu’est-ce qu’un tunnel GRE ?

Un tunnel GRE (Generic Routing Encapsulation) est une méthode d’encapsulation réseau qui permet de transporter différents protocoles, comme IPv6, à travers un réseau IPv4. Il est utilisé pour interconnecter des réseaux distants de manière sécurisée et flexible.

Quels sont les avantages d’un tunnel GRE ?

Le tunnel GRE offre plusieurs avantages : indépendance vis-à-vis des opérateurs télécoms, flexibilité dans le choix des points de sortie Internet, et sécurisation des communications grâce à l’encapsulation et au chiffrement via IPsec.

Comment fonctionne l’interconnexion via GRE ?

Les paquets des réseaux distants sont encapsulés dans des paquets GRE et transitent sur l’Internet public comme s’ils circulaient sur une liaison spécialisée, garantissant performance et confidentialité.

Quelles sont les étapes de configuration d’un tunnel GRE ?

Configuration des points de terminaison GRE avec des adresses IP publiques.

Définition des adresses de tunnel source et destination.

Activation du tunnel pour le transit des paquets.

Configuration de la sécurité via IPsec si nécessaire.

GRE est-il sécurisé pour le transport de données sensibles ?

Par défaut, le tunnel GRE n’inclut pas de chiffrement. Pour protéger les données sensibles, il est recommandé d’utiliser IPsec en complément du tunnel GRE afin d’assurer confidentialité et intégrité des informations.

Quelle est la différence entre un tunnel GRE et une liaison spécialisée comme MPLS ?

Les liaisons spécialisées comme MPLS offrent des garanties de QoS et une faible latence mais sont coûteuses. Le tunnel GRE, utilisant l’Internet public, est plus économique et flexible, tout en offrant une connexion virtuelle dédiée entre les réseaux.

Où apprendre à configurer un tunnel GRE ?

Suivez le parcours CCNA sur le site Formip et retrouvez tous nos cours sur la configuration des tunnels GRE et l’interconnexion de réseaux sur la chaîne YouTube de Formip.