Table of Contents

🌍💻 Cette semaine, l’univers de l’IT nous a encore réservé son lot de révélations explosives ! Entre Starlink détourné par des scam compounds en Birmanie, Cellebrite qui coupe les ponts avec la Serbie pour espionnage, une arnaque au ransomware qui passe par la poste, 12 000 clés API qui traînent dans les données d’entraînement des IA, et DeepSeek qui accélère la cadence en Chine, il y a de quoi faire trembler le cybermonde.

🔍 On revient sur ces cinq infos marquantes qui ont secoué la tech cette semaine. Installez-vous, servez-vous un café ☕ et plongeons ensemble dans l’actualité. Let’s go ! ⤵️

1️⃣ Starlink, complice malgré lui des "usines à arnaques" en Birmanie 🛰️🔗

Les scam compounds (camps d’escrocs) en Birmanie utilisent des terminaux Starlink pour rester connectés, malgré les coupures d’internet imposées par la Thaïlande. Ces camps pratiquent l’arnaque au "pig butchering" (abattage de cochon), exploitant des milliers de victimes réduites en esclavage. La Thailand a saisie, l'année passée, 60 appareils Starlink, en une seule operation, sur ses frontieres avec la Birmanie.

Les détails qui piquent

Les gangs ont installé des dizaines d’antennes Starlink sur les toits pour contourner les blocages.

SpaceX, propriétaire de Starlink, ignore les demandes des autorités thaïlandaises et américaines pour couper le service.

Problème : Starlink n’est même pas autorisé en Thaïlande ou en Birmanie… mais les terminaux arrivent via le marché noir.

Pourquoi c’est chaud ?

Starlink priorise sa croissance plutôt que la lutte contre les abus (comme en Ukraine, où des soldats russes l’utilisent aussi 🥶).

Les victimes de ces camps génèrent des milliards de dollars annuels pour les mafias.

SpaceX doit choisir : être un héros de l’internet spatial… ou un complice passif des pires réseaux criminels.

📌 Source : Wired

2️⃣ Cellebrite à la Serbie : "Fin de partie, les tricheurs !" 📱🚫

Cellebrite, le géant israélien des outils de hacking légal, a banni la Serbie de ses services. Motif : le gouvernement serbe utilisait leurs logiciels pour espionner journalistes et opposants durant des interrogatoires.

Coups bas en série

La police serbe déverrouillait les téléphones sans consentement et installait des spywares.

Cellebrite a mené son enquête et a coupé les licences, soutenu par Amnesty International. 👏

Contexte : la Serbie est en pleine crise politique, avec des manifestations réprimées depuis 2023.

Pourquoi on en parle ?

Preuve que même les outils "légaux" peuvent être détournés contre les droits humains.

C’est une victoire rare pour l’éthique dans la cybersécurité.

Maintenant qu'on y pense, cela veut dire que Cellebrite posséde un exploit d'une vulnerabilité qui peut deverouiller un smartphone, je demeure curieux de savoir la marque de ce dernier, son OS et pourquoi personne n'en parle ?

📌 Source : Cellebrite

3️⃣ Arnaque postal au ransomware : BianLian version factice ! 📮💣

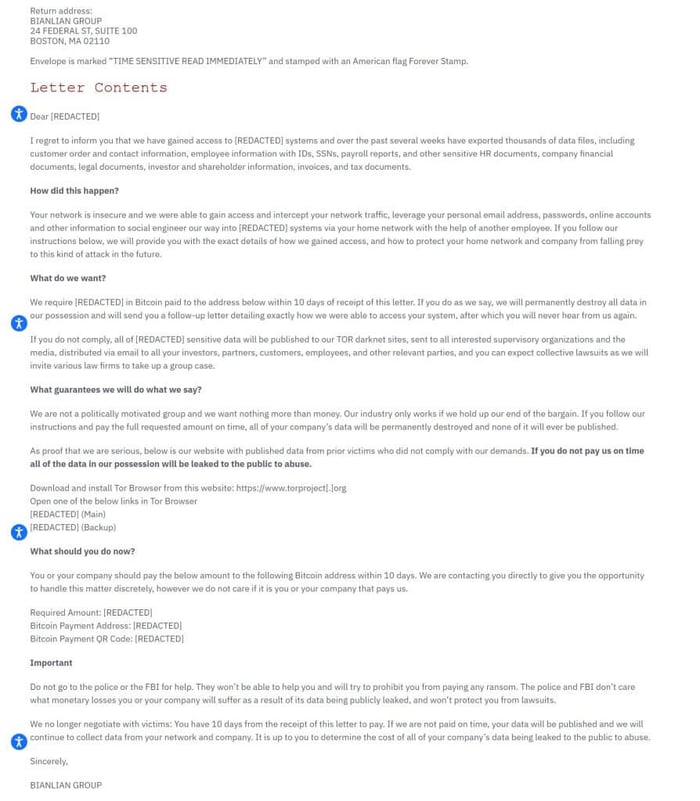

Des entreprises reçoivent des lettres physiques par la poste, signées (faussement) par le groupe de ransomware BianLian.

Objectif : extorquer des centaines de milliers de dollars en Bitcoin, en menaçant de publier des données volées… sauf qu’il n’y a aucune fuite !

Les détails qui piquent

Les lettres, marquées "TIME SENSITIVE", imitent le style de BianLian : QR code pour payer, liens Tor vers leur site.

Mais… incohérences flagrantes : anglais trop propre, adresses Bitcoin neuves, et surtout… aucune preuve d’intrusion dans les réseaux visés.

Les escrocs jouent la carte de la peur : "Payez en 10 jours ou on balance tout !" 💸🗓️

Pourquoi c’est chaud ?

C’est la première fois qu’un ransomware utilise la poste physique pour ses menaces. Un mélange old-school et high-tech qui surprend.

Les entreprises paniquent, vérifient en urgence leurs systèmes… et découvrent que c’est du vent. 🌀

BianLian, lui, nie toute implication. Les escrocs profitent juste de sa réputation sulfureuse.

Face à ce bluff géant, les sociétés doivent garder leur sang-froid : vérifier l’absence de fuites réelles, former les équipes, et surtout… ne pas céder au chantage.

📌 Source : Hackread

4️⃣ 12 000 clés API exposées dans les données d’entraînement des IA 🤖💥

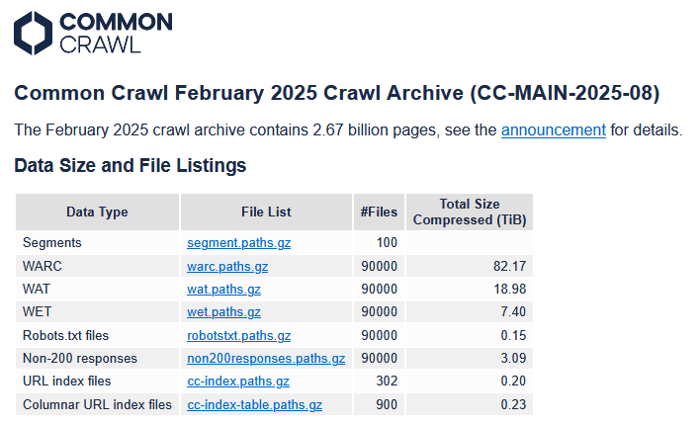

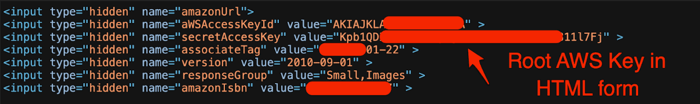

Une étude de Truffle Security a épluché Common Crawl (un dataset géant utilisé pour entraîner des IA comme DeepSeek) et y a trouvé 12 000 clés API et mots de passe "vivants" ! Ces secrets, codés en dur sur des sites web, se retrouvent dans le cerveau des LLM… et pourraient les inciter à générer du code dangereux.

Les chiffres qui font froid dans le dos ❄️

2,76 millions de pages web contenaient des secrets actifs.

63% des clés étaient réutilisées (une clé WalkScore est apparue 57 029 fois !).

219 types de secrets détectés : AWS, Slack, Mailchimp…

Couacs les plus WTF 🤦

Des clés AWS racine (oui, racine !) dans du code front-end.

17 webhooks Slack en clair sur une seule page.

Des agences IT qui réutilisent les mêmes clés pour tous leurs clients. 👀

Pourquoi c’est grave ?

Les intelligences artificielles, exposées à ces exemples, pourraient recommander de coder en dur des secrets (pratique ultra-risquée).

Les clés exposées permettent des attaques : phishing, vols de données, usurpation…

Les développeurs doivent vérifier leur code généré par IA avec des outils comme TruffleHog. Et l’industrie doit réfléchir à des garde-fous pour éviter que les LLM ne deviennent des usines à fuites.

📌 Source : Truffle Security

5️⃣ DeepSeek en Chine : La Course à l'IA S'accélère ! 🇨🇳🏃♂️

DeepSeek, la startup chinoise, prépare le lancement de son nouveau modèle d'IA, R2. Après avoir secoué les marchés avec son modèle R1, DeepSeek veut frapper fort avec une version améliorée capable de coder et de raisonner dans plusieurs langues.

La Chine soutient pleinement cette initiative, voyant en DeepSeek un moyen de concurrencer les géants américains de la tech. La course à l'IA n'a jamais été aussi intense !

Les coulisses du lancement

- DeepSeek a fait les gros titres en janvier avec le lancement de son modèle R1, qui a provoqué une vente massive de $1 trillion sur les marchés boursiers mondiaux.

- Le modèle R2 promet des améliorations en matière de codage et de raisonnement dans plusieurs langues.

- Le lancement de R2, initialement prévu pour mai, a été avancé en raison de la pression concurrentielle et des attentes élevées.

Pourquoi c'est grave ?

- Le succès de DeepSeek avec ses modèles d'IA à faible coût a suscité des inquiétudes aux États-Unis.

- La Chine voit en DeepSeek un moyen de concurrencer les géants américains de la tech.

- Les préoccupations en matière de confidentialité et de sécurité restent un défi majeur.

La course à l'IA entre la Chine et les États-Unis s'intensifie avec le lancement imminent du modèle R2 de DeepSeek. Alors que la Chine voit en DeepSeek un moyen de concurrencer les géants américains de la tech, les préoccupations en matière de confidentialité et de sécurité restent un défi majeur.

📌 Source : Reuters

Sondage de la Semaine

Pensez-vous que SpaceX devrait désactiver les connexions Starlink utilisées par les scam compounds en Myanmar ?

- Oui, c'est une question d'éthique !

- Non, c'est une question de liberté d'accès à internet.

- Peut-être, mais c'est compliqué à mettre en œuvre.

Quelle actu vous a le plus choqué ?

Starlink, complice des mafias birmanes

Cellebrite qui ban la Serbie

Les lettres-pièges façon BianLian

Les 12 000 clés API dans le cerveau des IA

L'avancement du lancement de Deepseek R2

Dites-nous tout en commentaire ! 💬

Maîtrisez rapidement les ACL et masques inversés pour sécuriser efficacement votre réseau et contrôler le trafic avec précision. Cette vidéo vous explique l’essentiel pour renforcer votre infrastructure réseau.

FAQs

Qu’est-ce qu’un scam compound et comment Starlink est-il impliqué ?

Les scam compounds sont des camps d’escrocs utilisant Starlink pour rester connectés malgré les restrictions internet. Ils exploitent des victimes pour des arnaques financières massives.

Pourquoi Cellebrite a-t-elle suspendu ses services en Serbie ?

Cellebrite a bloqué la Serbie après avoir découvert que le gouvernement espionnait des journalistes et opposants via ses outils de hacking légal.

Comment fonctionne l’arnaque postale liée au ransomware BianLian ?

Des lettres physiques, imitant BianLian, menacent de publier des données volées pour obtenir des paiements en Bitcoin, mais il n’y a souvent aucune fuite réelle.

Qu’est-ce que l’exposition de clés API dans les datasets d’IA ?

Certaines IA sont entraînées avec des données publiques contenant des clés API et mots de passe actifs, ce qui peut provoquer des risques de sécurité si elles sont réutilisées.

Comment se protéger contre les clés API exposées dans l’IA ?

Vérifiez vos codes générés par IA avec des outils comme TruffleHog, changez régulièrement vos clés et ne les incluez jamais dans des repos publics.

Qu’est-ce que DeepSeek et pourquoi sa version R2 inquiète ?

DeepSeek est une startup chinoise développant des modèles d’IA capables de coder et raisonner en plusieurs langues. Le modèle R2 accélère la course à l’IA entre la Chine et les États-Unis.

Quels sont les risques de Starlink utilisé par des groupes criminels ?

Les terminaux Starlink permettent à des escrocs de contourner les blocages internet et de mener des activités illégales, générant des millions de dollars pour les mafias.

Que faire si mes informations apparaissent dans les datasets d’IA ?

Changez vos clés et mots de passe, surveillez vos comptes et évitez de publier des informations sensibles en ligne.

Comment suivre l’actualité cybersécurité en temps réel ?

Abonnez-vous à des sources fiables comme Wired, Hackread, Truffle Security ou Reuters, et utilisez des newsletters spécialisées en IT et cybersécurité.