NTP et Port Security : Sécurisation Port Ethernet

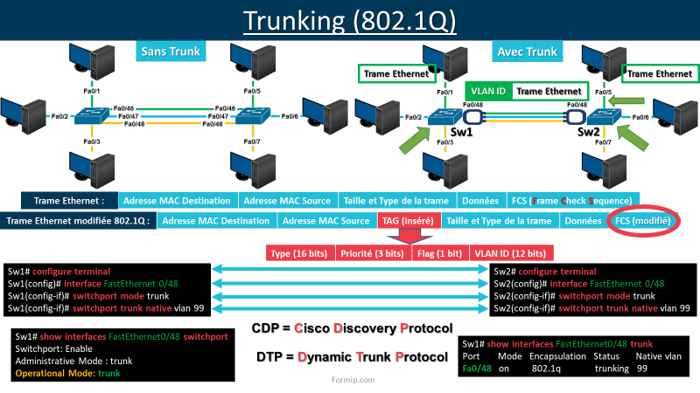

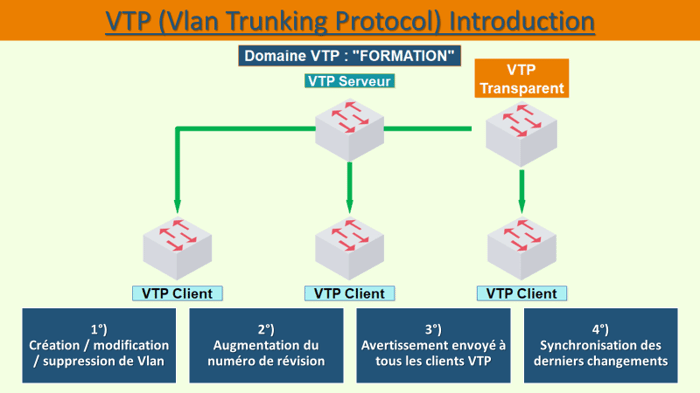

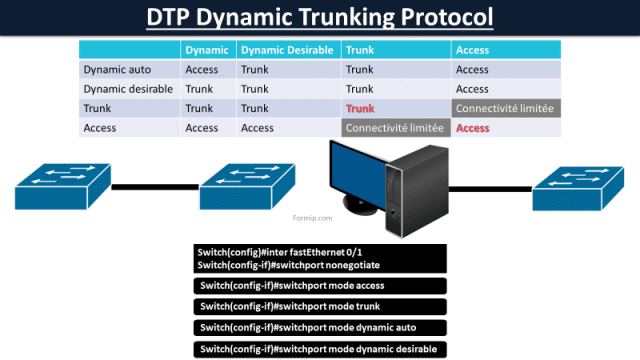

Commutation

En 20 minutes, découvrez la méthode qui a permis à +1 000 personnes de passer de débutant à certifié Cisco CCNA ou CompTIA A+ — et d'accéder à des postes à +35K€/an.

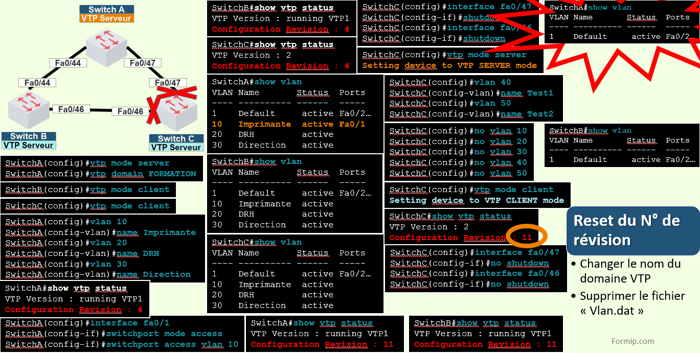

Commutation

Commutation

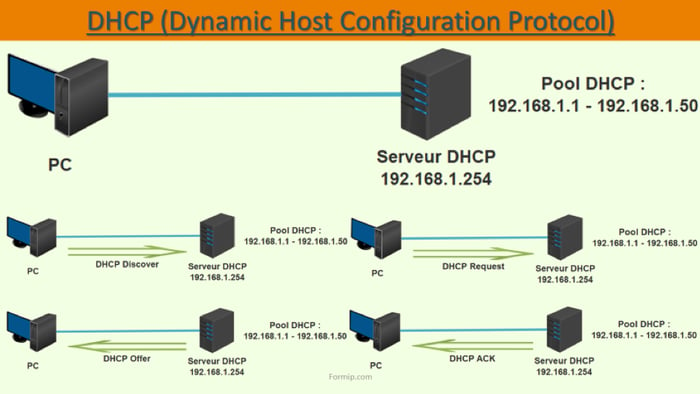

Réseaux

Réseaux

Réseaux

Réseaux

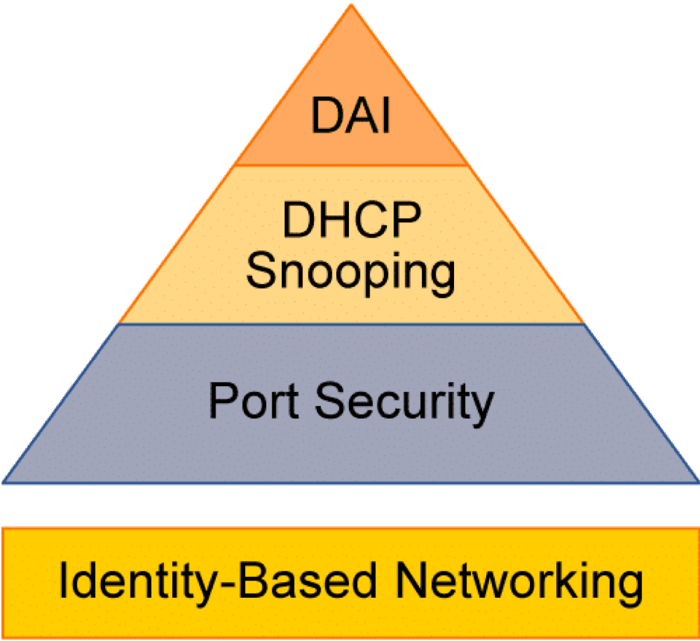

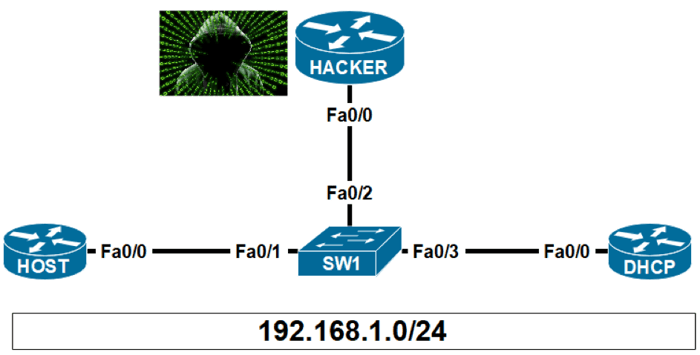

Cybersécurité

Cybersécurité

Cybersécurité

Routage